Autonomni roboti koji se koriste u bolnicama na meti otmičara imaju pet mana što ih čini podložnim za ekspoloataciju.

Pre deset godina istraživač bezbednosti Barnabi Džek je čuveno bežično hakovao bolničku insulinsku pumpu uživo na bini pred stotinama ljudi kako bi pokazao kako se lako može ugroziti isporuka smrtonosne doze lekova.

U godinama koje su prošle, bezbednost medicinskih uređaja je postala bolja, iako sa povremenim problemima visokog profila. Ali istraživači sada pronalaze ranjivosti u novijim bolničkim tehnologijama koje nisu bile tako sveprisutne pre deset godina.

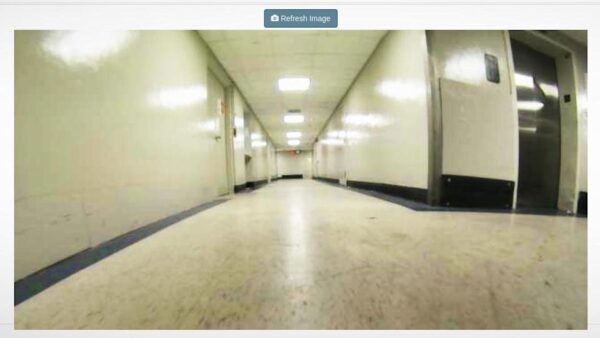

Uđite u autonomne bolničke robote, navodno prijateljske, samokontrolisanu digitalnu radnu snagu koje mogu da transportuju lekove, posteljinu, hranu, lekove i laboratorijske uzorke širom bolničkog kampusa. Ovi roboti, poput onih koje je napravio proizvođač robota Aethon, opremljeni su prostorom za transport kritične robe i sigurnosnim pristupom za ulazak u ograničene delove bolnice i vožnju liftovima, uz smanjenje troškova rada.

Ali istraživači u Cinerio, startup-u za sajber bezbednost fokusiranom na obezbeđivanje bolničkih i zdravstvenih sistema, otkrili su skup od pet nikada ranije viđenih ranjivosti u Aethon robotima, za koje kažu da su dozvolili zlonamernim hakerima da daljinski otmu i kontrolišu ove autonomne robote.

Pet ranjivosti, koje Cinerio zajednički nazivaju DžekilBot:5, nisu u samim robotima, već u baznim serverima koji se koriste za komunikaciju i kontrolu autonomnih robota koji prolaze hodnicima bolnica i hotela.

Greške se kreću od omogućavanja hakerima da kreiraju nove korisnike sa pristupom na visokom nivou kako bi se zatim prijavili i daljinski kontrolisali robote i pristupili ograničenim oblastima, motrili na pacijente ili goste koristeći ugrađene kamere robota ili na drugi način izazvali haos.

Ašer Bras, vodeći istraživač ranjivosti Aethona, upozorio je da nedostaci zahtevaju „veoma nizak skup veština za eksploataciju“.

Cinerio je rekao da osnovni serveri imaju veb interfejs kojem se može pristupiti iz bolničke mreže, omogućavajući korisnicima „gostiju“ da vide fidove robotske kamere u realnom vremenu i njihove predstojeće rasporede i zadatke za dan bez potrebe za lozinkom. Ali iako je funkcionalnost robota bila zaštićena „administratorskim“ nalogom, istraživači su rekli da su ranjivosti u veb interfejsu mogle dozvoliti hakeru da komunicira sa robotima bez potrebe za administratorskom lozinkom za prijavu.

Jedna od pet grešaka, rekli su istraživači, izložila je robote daljinskom upravljanju pomoću kontrolera u stilu džojstika u veb interfejsu, dok je još jednu od grešaka iskoristila za interakciju sa bravama na vratima, pozivanjem i vožnjom liftovima i otvaranjem i zatvaranjem fioka sa lekovima.

Uglavnom, potencijalni rizik je ograničen ako je pristup osnovnim serverima robota ograničen na lokalnu mrežu, ograničavajući pristup samo prijavljenim zaposlenima. Istraživači su rekli da je rizik daleko veći za bolnice, hotele ili bilo koje drugo mesto koje koriste ove robote koji imaju bazni server povezan na internet, jer se ranjivosti mogu pokrenuti sa bilo kog mesta na internetu.

Cinerio je rekao da su pronašli dokaze o robotima izloženim internetu u bolnicama, kao i ustanovama koje pružaju negu veteranima. Aethon promoviše svoje robote u stotinama bolnica širom sveta, mnoge u Sjedinjenim Državama, koje čine hiljade robota.

Greške su ispravljene u nizu ažuriranja softvera i firmvera koje je objavio Aethon, nakon što je Cinerio upozorio kompaniju na probleme. Rečeno je da je Aethon ograničio servere izložene internetu kako bi izolovao robote od potencijalnih daljinskih napada i popravio druge ranjivosti povezane sa vebom koje su uticale na baznu stanicu.

U izjavi datoj TekKranču, izvršni direktor ST Inžinjering Aethon-a, Piter Šeif, potvrdio je ranjivost, ali je odbio da odgovori na naša pitanja, kao što je to koji je procenat autonomnih robota njegovih kupaca zakrpljen nakon ažuriranja softvera.

Pratite nas na društvenim mrežama Fejsbuk, Telegram i Tviter